로빈후드는 [email protected]에서 발송된 사기 이메일이 피싱 시도였다고 공식 확인했습니다. 이 회사는 공격자가 고객 계정이나 회사 시스템을 침해하지 않고 계정 생성 흐름을 악용했다고 밝혔습니다.

“Your recent login to Robinhood”라는 제목의 위조 메시지는 수신자에게 삭제를 권유했습니다. 로빈후드의 고객지원 계정은 X를 통해 고객 잔고와 개인정보가 어떠한 영향도 받지 않았다고 밝혔습니다.

피싱 이메일, 로빈후드 인증 절차 우회

로빈후드의 한 고객은 원본 .eml 파일을 분석하며 해당 메시지가 SPF, DKIM, DMARC 검증을 모두 통과했다고 밝혔습니다. 이 이메일은 로빈후드 자체 인프라에서 발송된 것으로 나타났습니다.

공격자는 정상 이메일 본문에 HTML을 삽입했습니다. 삽입된 “Review Activity” 버튼을 클릭하면 이메일 수신자를 googletagmanager.com을 거쳐 tinzio.net이라는 도메인으로 리디렉션했습니다.

리플의 CTO 에메리투스인 데이비드 슈워츠도 이 캠페인을 표시하며, 해당 메시지들이 로빈후드의 이메일 시스템에서 실제로 발송됐을 가능성에 주목했습니다.

“정확히 어떤 상황인지는 모르겠지만, 대략 살펴본 결과 이 이메일이 어느 시점에서 로빈후드의 공식 이메일 인프라로 주입된 것으로 보입니다.” – 데이비드 슈워츠, 리플 CTO 에메리투스

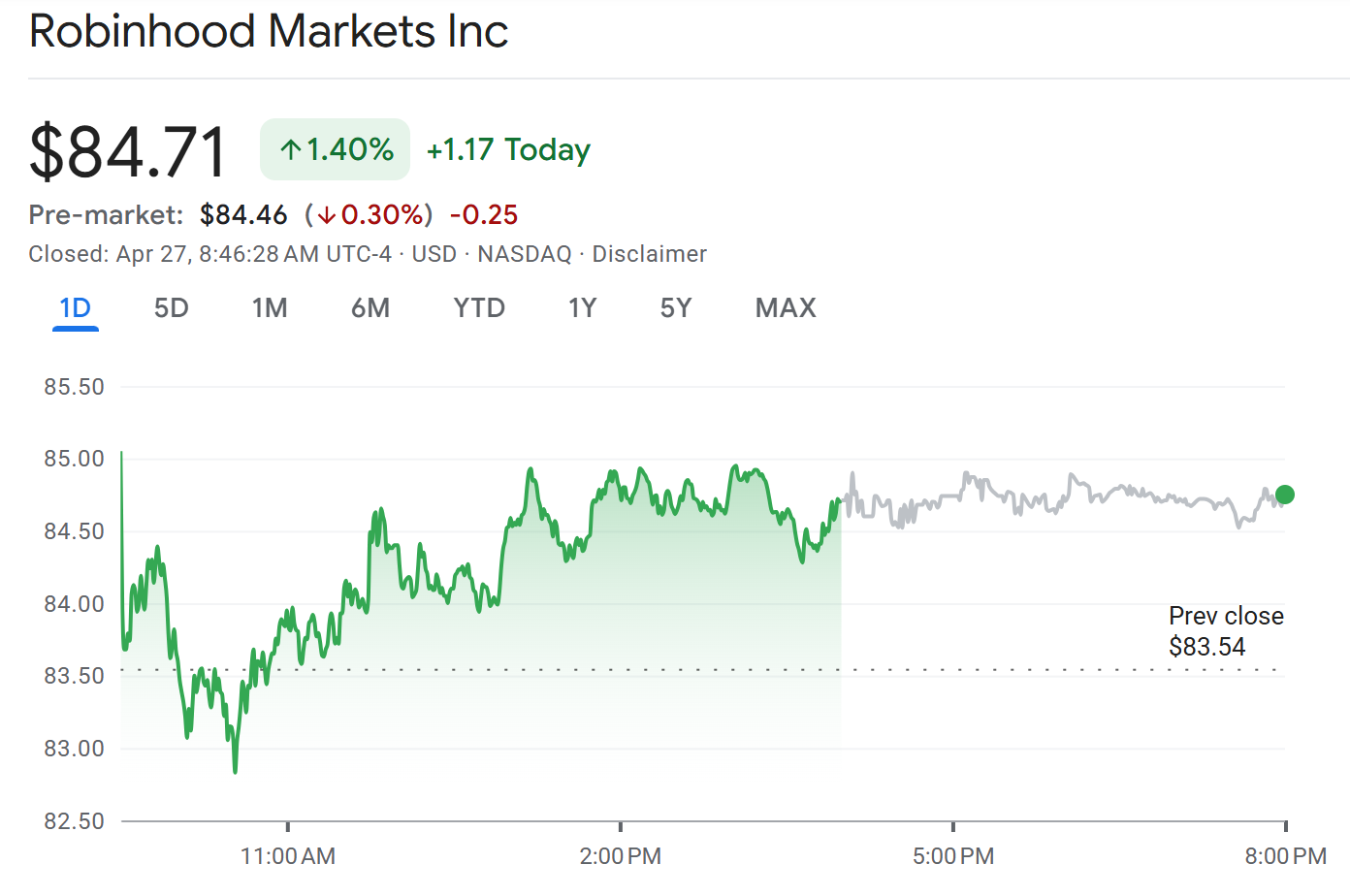

로빈후드(HOOD) 주가는 월요일 오전 84.71달러 근방에서 거래되었으며, 당일 1.40% 상승했습니다. 하지만 일요일 저녁 피싱 사태에도 불구하고 프리마켓에서는 0.3%가량 하락세를 기록했습니다.

로빈후드 고객이 취해야 할 조치

로빈후드 고객지원팀은 영향을 받은 고객에게 앱이나 웹사이트를 통해 지원팀에 직접 연락할 것을 권고했습니다. 어떤 링크도 클릭하지 말아야 합니다.

이 브로커리지는 이메일과 상호작용한 사용자는 비밀번호를 변경하고, 2단계 인증(2FA)을 재설정하며, 최근 기기 활동을 반드시 점검하라고 안내했습니다.

이 패턴은 인증 기준을 통과해도 이메일 본문 자체가 악성으로 변질될 수 있다는 점을 시사합니다.

로빈후드는 공격자가 계정 생성 절차에 접근한 방법에 대해 구체적으로 밝히지 않았습니다. 또한 다른 고객들이 비슷한 메시지를 받았는지 여부도 공개하지 않았습니다.