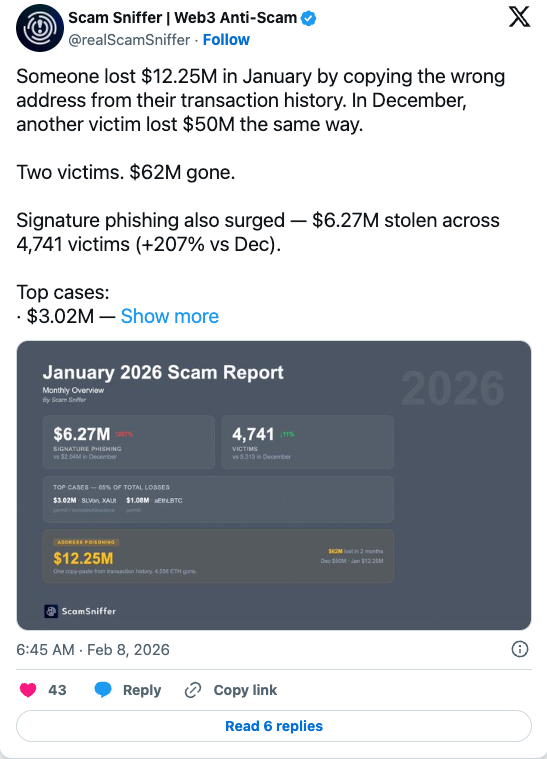

지난 1월 한 번의 ‘어드레스 포이즈닝(address poisoning)’ 사건으로 사용자가 거래 내역에서 사기성 유사 주소를 복사해 약 1220만 달러의 손실이 발생했습니다.

어드레스 포이즈닝은 원래 숫자와 완전히 다른 숫자를 숨겨 결과적으로 사용자가 잘못된 주소로 자금을 보내도록 혼동하도록 하는 기법을 말합니다. 이 사건은 지난해 12월에도 비슷한 수법으로 약 5000만 달러가 도난당한 주요 사고에 이어 발생했습니다.

이제 우리가 이 문제를 멈춰야 할 때라고 생각하지 않습니까?

트러스트월렛도 이에 동의한 것 같습니다. 트러스트월렛은 ‘주소 포이즈닝 방지(Address Poisoning Protection)’라는 신기능을 출시했습니다. 이 기능은 암호화폐에서 흔히 발생하는 사회공학적 사기를 거래 전 단계에서 탐지할 수 있도록 설계됐습니다.

이 기능에 대해 자세히 살펴보겠습니다.

키 훔치지 않는 사기란?

주소 포이즈닝은 간단하지만 효과적인 공격입니다.

공격자는 피해자가 예전에 사용했던 주소와 유사한 주소에서 아주 소액의 거래를 해당 지갑으로 보냅니다. 이 가짜 주소가 사용자의 거래 내역에 나타납니다.

이후 사용자가 주소를 복사해 다시 송금할 때 기록이나 클립보드에서 잘못된 주소를 선택할 수 있습니다. 이로 인해 공격자의 주소로 자금을 보낼 위험이 생깁니다.

이 공격은 악성코드나 피싱 공격으로 프라이빗키(개인키)를 탈취하는 대신, 단순한 시각적 유사성과 사용자의 평소 습관에만 의존합니다.

유사 주소 사전 감지…송금 전 확인

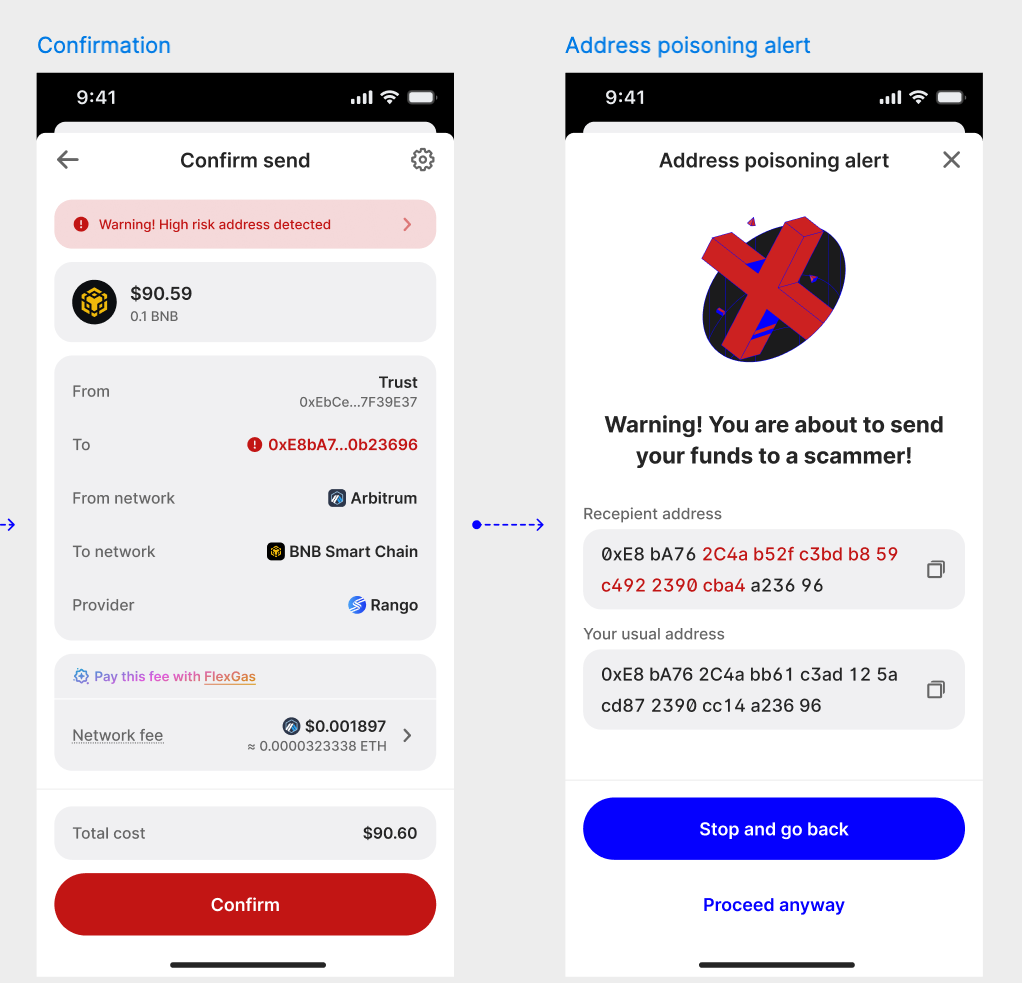

트러스트월렛의 새로운 보호 기능은 사용자가 상대 주소를 입력하거나 붙여넣는 순간에 집중합니다.

주소가 입력란에 복사되면, 월렛이 실시간으로 알려진 포이즈닝 패턴과 의심스러운 유사 주소를 즉시 검사합니다. 만약 사용자가 이전에 상호작용한 주소와 매우 비슷한 주소가 탐지되면, 월렛은 경고 메시지를 띄웁니다.

이 기능은 두 주소를 나란히 비교해 문자 차이 부분을 강조 표시합니다. 사용자는 이를 통해 송금 전 상대 주소가 올바른지 신속하게 확인할 수 있습니다.

이 검사는 지원되는 체인 전반에서 자동으로 실행됩니다. 별도의 보안 설정을 사용자가 수동으로 조작할 필요 없이 정상적인 송금 과정 내에서 기능이 작동합니다.

정적 스캠 리스트를 넘어

많은 월렛들은 이미 악성 주소 블록리스트에 의존하고 있습니다. 하지만 포이즈닝 공격은 신고된 적 없는 신규 생성 주소에서 자주 발생한다는 게 문제입니다.

트러스트월렛은 정적 데이터베이스에만 의존하는 대신, 실시간 정보 피드를 도입했습니다. 해시딧(HashDit), 바이낸스 시큐리티, 자체 모니터링 도구의 보안 데이터를 결합합니다.

이 방식은 이미 신고된 주소만 차단하는 대신, 사칭 시도와 관련된 패턴까지 포착해낼 수 있습니다.

보호 기능은 거래 서명 전 단계에서 발동합니다. 블록체인 전송은 한 번 승인되면 되돌릴 수 없기 때문에 이 부분이 굉장히 중요합니다.

트러스트월렛 새 무기 추가

주소 포이즈닝 방지 기술은 트러스트월렛이 수년간 개발해 온 보안 체계를 확장하는 역할을 합니다.

2023년 트러스트월렛은 거래 승인 전 상태를 분석하는 시큐리티 스캐너 기능을 도입했습니다. 이 도구는 거래 페이로드 자체를 분석해 피싱 계약, 악성 디앱, 위험한 토큰 승인, 기타 고위험 활동을 탐지합니다.

이후 시큐리티 스캐너는 큰 손실을 사전에 막았습니다. 트러스트월렛은 해당 기능이 악성 계약으로 유입된 4억 5,800만 달러 이상을 차단했고, 도난된 200만 달러 이상의 자금 회수에 도움을 주었으며, 2025년에만 1억 9,100만 달러 상당의 사기 거래를 차단했다고 밝혔습니다.

신제품인 주소 포이즈닝 방지 기능은 거래 과정에서 다른 단계에 초점을 맞춥니다.

시큐리티 스캐너는 사용자가 서명하는 거래 내용에서 위험 신호를 분석합니다. 주소 포이즈닝 방지 기능은 송금받는 상대가 확실한지를 거래 생성 전에 미리 확인합니다.

이 두 가지 보안 시스템은 기술적 취약점과 인간을 겨냥한 사기 모두를 잡을 수 있도록 계층화된 방어 모델을 형성합니다.

사용자, 쉬운 공격 방어하다

이제 가장 성공적인 해킹은 더 이상 스마트 컨트랙트 취약점이나 암호 해독에 의존하지 않습니다. 해커들은 사용자 행동을 주요 타깃으로 삼고 있습니다.

주소 포이즈닝 역시 이 범주에 속합니다. 사용자가 거래 내역에서 주소를 그대로 복사하거나, 익숙한 문자열이 맞다고 쉽게 생각하는 습관을 노립니다.

이러한 패턴을 초기에 감지할 수 있는 도구가 더 많은 손실을 예방할 수 있습니다.

트러스트월렛의 최신 업데이트는 이처럼 보안의 우선순위가 변화하고 있음을 잘 보여줍니다. 사용자를 보호하려면 이제 해커가 일상적으로 노리는 교묘한 수법까지 특정해 방어하는 것이 필수입니다.