메타마스크 이용자를 노린 새로운 피싱 사기가 확산되고 있습니다. 매우 사실적인 “2단계 인증(2FA)” 절차를 사용해 지갑 복구 문구를 탈취합니다.

이 캠페인은 소셜 엔지니어링 기법이 점점 정교해지고 있음을 보여줍니다. 암호화폐 피싱 공격에 의한 신고된 손실이 2025년에 크게 감소했음에도 불구합니다.

메타마스크 피싱 수법 구조

블록체인 보안업체 슬로우미스트(SlowMist) CSO가 최근 X(구 트위터)에 이 사기를 경고하는 글을 올렸습니다. 이 피싱 범죄는 여러 단계의 속임수를 통해 이용자 지갑을 노립니다.

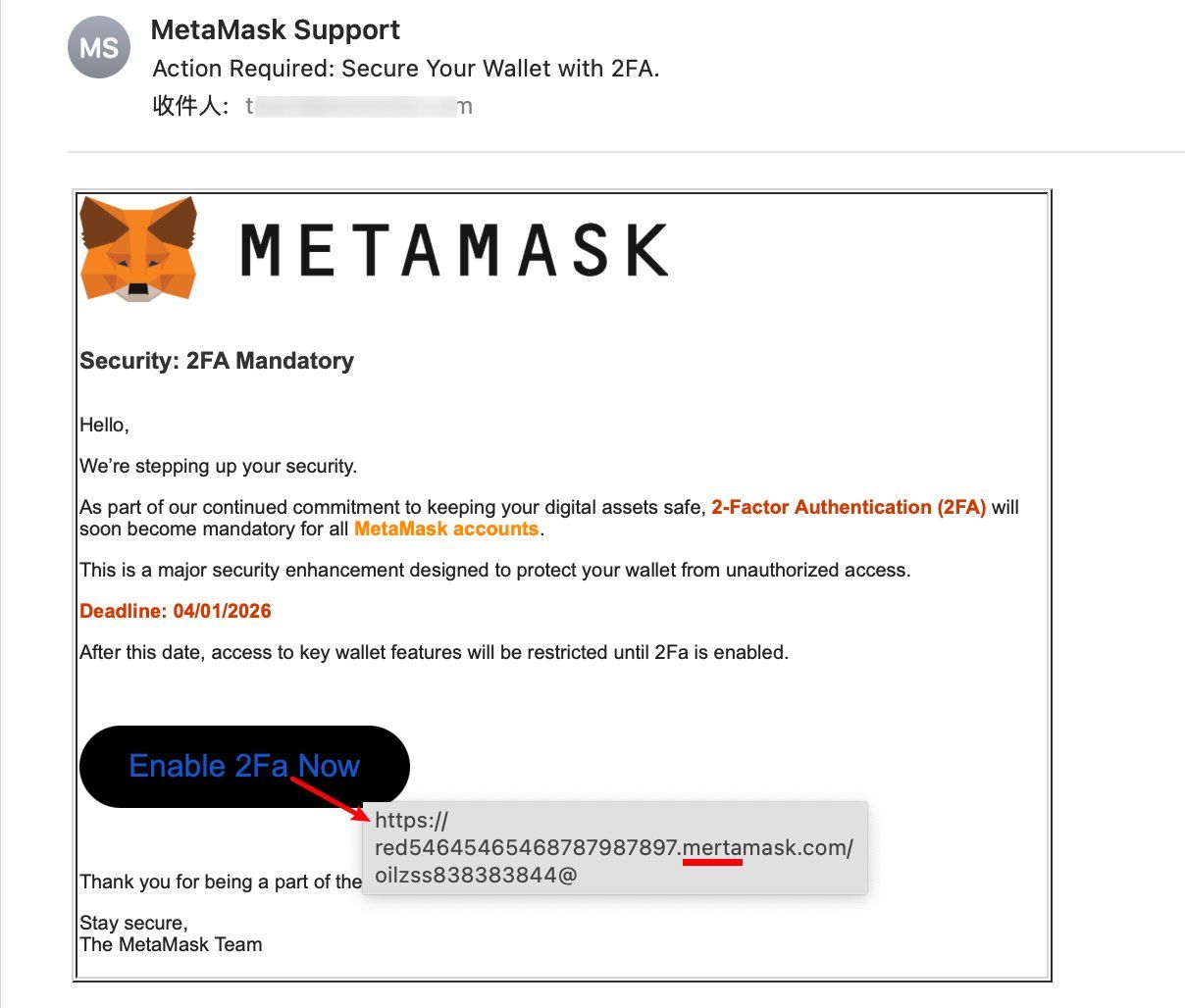

피해자들은 메타마스크 지원팀에서 보낸 것처럼 보이는 이메일을 받습니다. 이 이메일은 필수 2단계 인증을 공지합니다. 메타마스크 여우 로고와 색상 등이 활용되어, 전문적인 브랜드 이미지를 사용합니다.

게시글에서는 공격자들이 공식 도메인과 매우 비슷한 도메인을 사용하고 있다고 밝혔습니다. 실제 사례에서 가짜 도메인은 단 한 글자만 달랐기 때문에, 잘 알아채기 어렵습니다.

이용자가 피싱 사이트에 접속하면 합법적인 보안 절차처럼 보이는 안내를 받게 됩니다. 마지막 단계에서, 피해자들은 “2FA 보안 확인”을 마치는 과정이라며 시드 문구 입력을 요구받습니다.

이 지점이 사기에서 가장 중요한 부분입니다. 지갑의 시드 문구(복구 문구, 니모닉 문구)는 지갑의 마스터 키 역할을 합니다. 이에 접근한 누구든 다음과 같은 행위를 할 수 있습니다.

- 원래 소유자의 허락이나 인지 없이 자금을 옮길 수 있습니다.

- 다른 기기에서 지갑을 재생성할 수 있습니다.

- 모든 관련 개인키를 완전히 통제할 수 있습니다.

- 거래에 직접 서명하고 실행할 수 있습니다.

누군가 시드 문구를 얻으면, 패스워드나 2단계 인증, 기기 승인이 없어도 해당 지갑에 접근할 수 있습니다. 이 때문에 지갑 제공업체들은 그 어떤 상황에서도 시드 문구를 타인과 절대 공유하지 말라고 계속 경고합니다.

2단계 인증은 원래 이용자를 보호하기 위해 설계되었습니다. 하지만 공격자들은 이 신뢰도를 악용해 이용자를 속입니다. 기술적 속임수와 긴박감을 함께 활용한 심리적 기법은 여전히 강력한 위협입니다.

이 사기는 피싱과 관련한 손실이 전반적으로 감소하는 상황에서 등장했습니다. 데이터에 따르면, 암호화폐 피싱과 관련된 손실은 2025년 약 83%나 감소하여 약 8천4백만 달러로 줄었습니다. 그 전 해에는 거의 4억9천4백만 달러에 달했습니다.

“피싱으로 인한 손실은 시장 활동과 밀접하게 연동되었습니다. 3분기에는 이더리움(ETH) 랠리가 가장 강했고, 피싱 손실도 최고치(3천1백만 달러)를 기록했습니다. 시장이 활발할 때 전체 사용자 활동이 증가하며 일부는 피해자가 됩니다. 피싱은 사용자 활동의 확률 함수처럼 작동합니다.” – 스캠 스니퍼(Scam Sniffer) 보고서

2026년 초, 밈코인 랠리 등 시장이 회복 조짐을 보이고 투자자 참여가 늘어난다는 신호가 나타나면서 공격자들도 다시 등장하고 있습니다. 이에 따라 피싱 수법에 대한 경계심을 높이고, 지갑 정보 관리에 신중을 기하는 것이 매우 중요합니다.