한 암호화폐 투자자가 정교한 “주소 중독(address poisoning)” 공격에 당해 약 4,556 이더리움을 잃었으며, 이는 약 1,240만 달러 상당입니다.

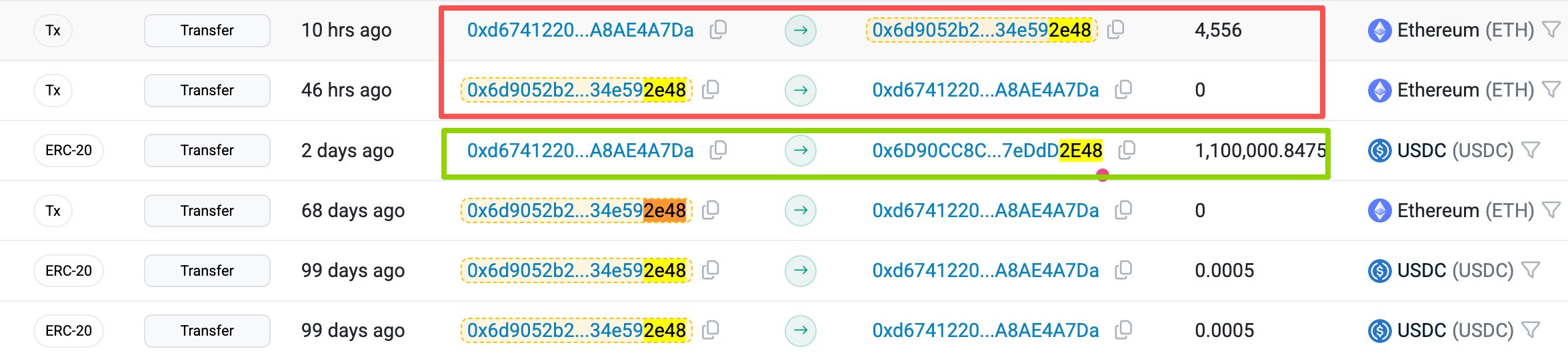

가명으로 활동하는 블록체인 분석가 스펙터는 이 도난이 해커가 소액 거래로 피해자의 지갑에 ‘더스트'(임의의 소액 토큰)를 보낸 뒤 약 32시간 후 발생했다고 밝혔습니다.

가짜 유사 주소로 이더리움 보유자 수백억 손실

스펙터의 온체인 분석에 따르면, 공격자는 두 달 동안 피해자의 거래 내역을 면밀히 관찰했습니다. 이 기간 해커는 장외거래(OTC) 결제에 사용되는 예치 주소를 특정했습니다.

공격자는 커스텀 주소 생성 소프트웨어를 활용하여 피해자의 지갑과 같은 시작·끝 문자를 가진 유사 주소를 만들었습니다. 이 가짜 주소는 피해자가 전송을 시도한 실제 목적지와 처음과 끝 알파벳·숫자가 정확히 같았습니다.

주소 중독 공격은 사용자가 긴 16진수 문자열의 처음과 마지막 몇 글자만 확인하는 습관을 노립니다. 이번 경우 가짜 주소와 실제 OTC 주소가 육안으로 보기엔 동일하게 보였습니다.

해커는 우선 피해자의 지갑에 소량의 거래를 보냈습니다. 이 조치는 사용자의 거래 내역 상단에 조작된 주소가 노출되도록 전략적으로 설계됐습니다. 해당 주소가 “최근 거래” 목록 최상단에 나타나도록 만들었습니다.

이렇게 조작된 거래 목록을 기반으로, 피해자는 1,240만 달러를 이동하려고 할 때 진짜 주소가 아닌 중독된 주소를 무심코 복사해 사용했습니다.

이 사건은 최근 몇 주 사이 동일한 수법으로 발생한 두 번째 8자리 규모 도난 사례입니다. 지난달에는 다른 암호화폐 거래자가 거의 동일한 방법에 당해 약 5,000만 달러를 잃었습니다.

업계 관계자들은 이러한 공격이 급증하는 이유로, 지갑 인터페이스가 주소 중간 부분을 생략해 화면에 표시하는 경우가 많기 때문이라고 주장합니다. 이로 인해 중간 글자에 위치한 차이점들이 숨겨집니다.

이 보안 사고는 기관 투자자들 사이의 검증 절차에 대한 근본적인 의문도 제기합니다.

일반 투자자들은 주소를 복사해 붙여넣는 데 의존하는 경우가 많지만, 수백만 달러를 이체하는 기관들은 엄격한 화이트리스트 지정 및 소액 테스트 전송을 실시합니다.

이에 따라 블록체인 보안 회사 스캠 스니퍼(Scam Sniffer)는 투자자들에게 반복적 암호화폐 결제 시 거래 내역에 의존하는 방식을 버릴 것을 촉구했습니다. 대신, 검증된 고정 주소록을 사용하여 인터페이스 위·변조 위험을 줄이라고 권고합니다.