컴파운드 파이낸스를 포크해서 만들어진 디파이 오닉스 프로토콜이 26일(현지시간) 신원불상의 해커들에 의해 380만달러 손실을 입어 시스템 취약점을 탐색하는 악당들에 의한 일련의 공격 중 하나로 기록되었습니다.

사이버 공격은 계속해서 암호화폐 산업을 괴롭히며 보안 강화의 필요성을 강조합니다.

380만달러 해킹, 오닉스 프로토콜 타격

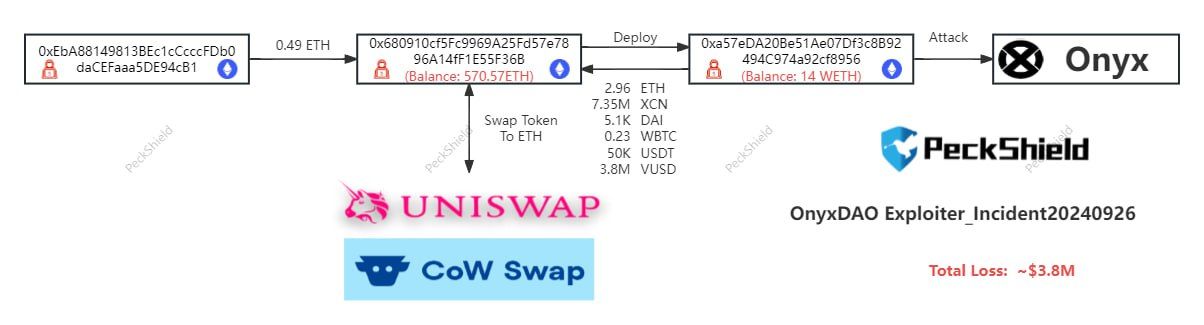

블록체인 보안 회사 펙실드는 의심스러운 거래를 강조하며 오닉스DAO에서 프로토콜 공격 가능성에 주목했습니다. 후속 게시물에서 온체인 탐정은 38억 원에 달하는 손실을 밝혔으며, 해커가 이미 자금을 교환 중임을 나타냈습니다.

웹3 보안 회사 사이버스는 이더리움 블록체인에서 오닉스DAO와 관련된 의심스러운 거래를 확인하며 사건을 뒷받침했습니다. 사이버스에 따르면 대부분의 손실은 VUSD 스테이블코인에서 발생했습니다.

“우리 시스템은 ETH 체인에서 오닉스DAO와 관련된 의심스러운 거래를 감지했습니다! 총 손실은 약 32억 원입니다. 대부분의 손실은 VUSD에서 발생했습니다. 공격자는 현재 521 ETH(13억 6000만 원)를 보유하고 있습니다. 나머지 디지털 자산은 아직 교환되지 않았습니다,” 사이버스가 기록했습니다.

더 읽어보기: 암호화폐 프로젝트 보안: 조기 위협 감지 가이드

펙실드의 추가 조사에 따르면 공격자는 포크된 컴파운드 V2 코드 베이스의 알려진 정밀도 문제를 이용했습니다. 그 후 410만 VUSD, 735만 XCN, 5000 DAI, 0.23 WBTC, 5만 USDT를 빼돌렸습니다. 버그는 거의 비어 있는 시장을 이용하여 환율을 조작했다고 합니다.

특히, 해커들은 2023년 10월에 같은 방법을 사용하여 같은 프로토콜에서 21억 원을 해킹했습니다. 10월 사건에서 취약점은 반올림 오류였습니다. 당시 연구자들은 오닉스 프로토콜이 컴파운드 파이낸스의 포크라는 점을 지적했습니다.

유명 프로젝트 베껴 만들기: 취약한 코드의 원인

많은 DeFi 프로토콜이 오픈 소스이기 때문에 개발자들은 긴 접근 방식을 피하려 합니다. 그들은 기존 코드를 기반으로 구축하는 것을 선택합니다.

이 접근 방식은 효율성과 보안을 향상시킬 수 있습니다. 그러나 템플릿 코드가 안전하지 않은 경우 포크는 취약점을 상속할 수 있습니다.

“오닉스 프로토콜의 경우 사용된 컴파운드 파이낸스 코드에는 이미 알려진 취약점이 있었으며, 이는 헌드레드 파이낸스와 미다스 캐피탈에서도 컴파운드 파이낸스 코드를 포크했습니다. 그러나 오닉스 프로토콜은 같은 코드를 사용하고 취약점이 악용되는 것을 방지하기 위한 커뮤니티 지원과 경계가 부족했습니다,” 보안 회사 할본이 보고했습니다.

컴파운드 파이낸스와 그 포크에서 새로운 시장을 출시할 때 이미 지침이 있습니다. 이는 오닉스 프로토콜 해킹이 예방될 수 있었다는 것을 의미합니다.

“헥시게이트에서는 새로운 시장을 출시할 때 컴파운드 V2 포크는 일부 c토큰을 발행하고 소각하여 총 공급량이 절대로 제로가 되지 않도록 권장합니다. 총 공급량이 제로가 되면 프로토콜이 취약해지며 이 전략은 이 상황을 완화합니다,” 2023년 4월 보안 회사 헥시게이트가 설명했습니다 .

더 읽어보기: 컴파운드 파이낸스란 무엇인가?

비인크립토 웹사이트에 포함된 정보는 선의와 정보 제공의 목적을 위해 게시됩니다. 웹사이트 내 정보를 이용함에 따라 발생하는 책임은 전적으로 이용자에게 있습니다.

아울러, 일부 콘텐츠는 영어판 비인크립토 기사를 AI 번역한 기사입니다.