지난 일요일, 이더리움 기반 ZK 롤업 프로토콜인 루프링에서 대규모 보안 침해가 발생했습니다. 이 사고로 인해 수백만 달러에 달하는 손실이 발생했습니다.

이 공격은 이중 인증(2FA) 프로세스의 취약점을 악용하여 가디언 지갑 복구 서비스를 표적으로 삼았습니다.

이중인증(2FA)의 취약점

루프링의 가디언 서비스는 사용자가 해킹된 지갑을 잠그거나 시드 문구를 분실했을 때 지갑을 복원하는 등의 보안 작업을 위해 신뢰할 수 있는 지갑을 지정할 수 있도록 지원합니다. 해커는 이 서비스를 우회하여 가디언 한 명으로 승인되지 않은 지갑 복구를 시작했습니다.

해커는 루프링의 2FA 서비스를 손상시킴으로써 지갑 소유자를 사칭했습니다. 이를 통해 해커는 복구 프로세스에 대한 승인을 얻고, 소유권을 재설정하고, 영향을 받은 지갑에서 자산을 인출할 수 있었습니다. 이 익스플로잇은 주로 여러 명의 보호자 또는 제3자 보호자가 없는 지갑에 영향을 미쳤습니다.

자세히 읽어보세요: 자산을 안전하게 보호하는 9가지 암호화폐 지갑 보안 팁

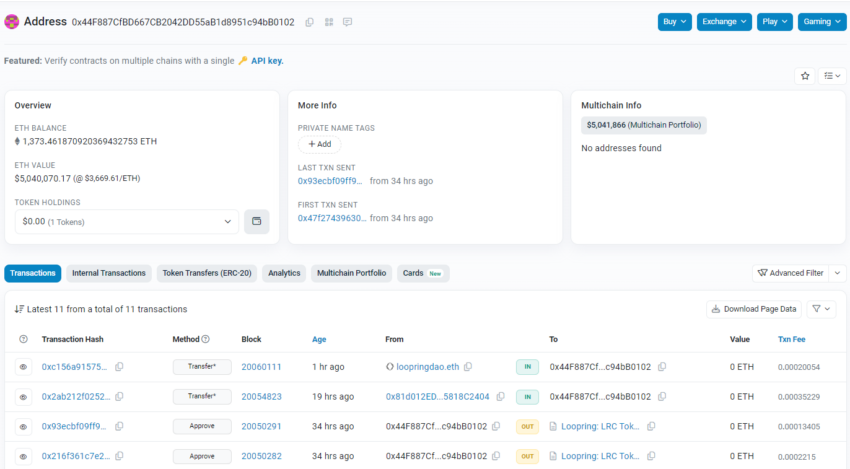

팀은 침해에 관련된 두 개의 지갑 주소를 확인했습니다. 온체인 데이터에 따르면 한 지갑은 유출된 지갑에서 약 5백만 달러를 인출했으며, 현재 이더리움(ETH)으로 완전히 바뀐 것으로 나타났습니다.

루프링은 미스트 보안 전문가와 협력하여 해커가 어떻게 2FA 서비스를 침해했는지 파악하고 있다고 설명했습니다. 또한 사용자 보호를 위해 가디언 및 2FA 관련 운영을 일시적으로 중단하여 유출을 막았습니다.

“루프링은 법 집행 기관 및 전문 보안팀과 협력하여 가해자를 추적하고 있습니다. 수사가 진전되는 대로 계속해서 업데이트를 제공할 것입니다.”라고 덧붙였습니다.

이번 사건은 암호화폐 시장 데이터 애그리게이터인 코인게코가 타사 이메일 서비스 제공업체인 겟리스폰스에서 데이터 유출 피해를 입은 후 발생했습니다. 6월 5일, 해커는 겟어카운트 직원의 계정을 침해하여 코인게코의 계정에서 약 2백만 개의 연락처를 유출했습니다.

그런 다음 공격자는 다른 GetResponse 클라이언트의 계정을 사용하여 23,723개의 피싱 이메일을 발송했습니다. 악의적인 공격자들은 유해한 이메일을 보내기 위해 CoinGecko의 도메인을 사용하지 않았습니다.

코인게코는 해커가 유출에도 불구하고 계정과 비밀번호를 유출하지 않았다고 사용자들을 안심시켰습니다. 하지만 유출된 데이터에는 사용자의 이름, 이메일 주소, IP 주소, 이메일을 열어본 위치가 포함되어 있었습니다.

자세히 읽어보세요: 암호화폐 보안의 5대 결함 및 이를 방지하는 방법

코인게코는 특히 에어드랍을 제공한다는 이메일을 수신할 때 보안 침해에 대한 경계를 늦추지 말 것을 사용자에게 권고했습니다. 또한 사용자에게 예상치 못한 이메일의 링크를 클릭하거나 첨부파일을 다운로드하지 말고 권장 보안 조치를 준수할 것을 촉구했습니다.

비인크립토 웹사이트에 포함된 정보는 선의와 정보 제공의 목적을 위해 게시됩니다. 웹사이트 내 정보를 이용함에 따라 발생하는 책임은 전적으로 이용자에게 있습니다.

아울러, 일부 콘텐츠는 영어판 비인크립토 기사를 AI 번역한 기사입니다.