오늘 아침, 트레저는 자사의 고객 지원 라인에서 발생한 피싱 사기에 대해 사용자들에게 경고했습니다. HTML 취약점을 통해 범죄자들이 트레저의 지원 이메일을 수정하여 가짜 경고와 손상된 금고로 연결되는 링크를 포함시켰습니다.

현재 이 사기에 실제로 속은 사람이 있는지는 불분명하지만, 이는 작은 위안이 될 수 있습니다. 이 공격은 이전 유출된 데이터를 사용하여 수행되었을 가능성이 있어 범인을 추적하기 어렵습니다.

사기꾼, 하드웨어 월렛 사용자 노려

트레저는 선도적인 하드웨어 지갑 브랜드로, 지난 몇 년간 여러 해킹, 취약점 및 유출의 표적이 되었습니다. 암호화폐 산업은 현재 공격의 물결에 직면해 있으며, 지갑이 다시 위협받고 있는 것 같습니다.

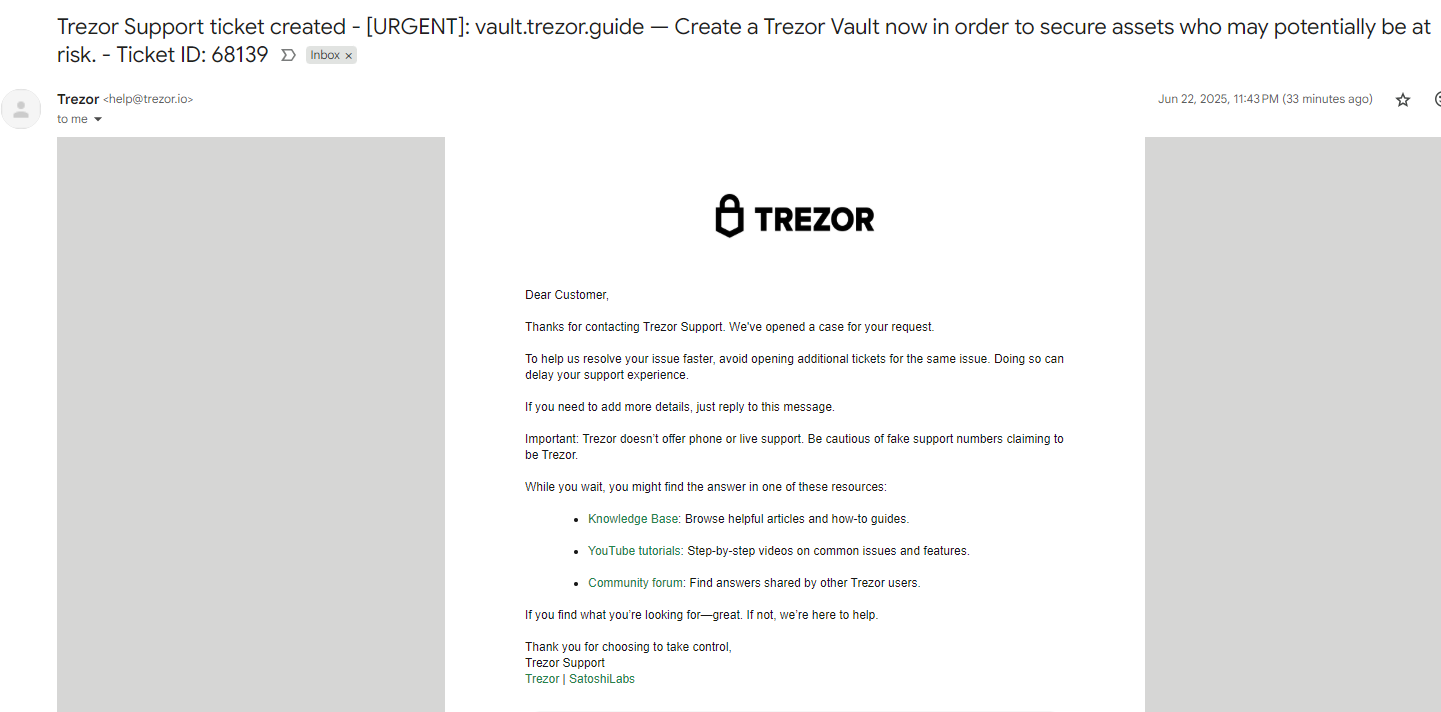

오늘 아침, 트레저는 고객들에게 지원 이메일 형태로 오는 피싱 사기에 대해 경고했습니다:

트레저 고객에 대한 피싱 공격은 상당히 정교했습니다. 회사의 자체 커뮤니케이션은 구체적인 정보는 많이 제공하지 않았으며, “이메일 유출은 없었다”며 상황이 통제되고 있다고 주장했습니다.

그러나 사이버 정보 감시자들은 어제 잠재적 위협을 식별했으며, 트레저는 이를 범인으로 간주했습니다.

해커들은 다크 웹에서 트레저의 보안 침해를 광고하며, 기술적 세부 사항을 1만달러에 판매했습니다. 이 침해는 트레저의 지원 데스크에서 발송된 이메일을 수정하기 위해 HTML 문자열을 사용하는 것이 포함되었습니다.

악의적인 개인들은 이 이메일을 통해 “지원”을 요청할 수 있으며, 자신의 연락처 대신 잠재적 피해자의 정보를 입력할 수 있었습니다.

요청에는 HTML 코드가 포함되어 트레저의 자동 응답을 수정하여 피싱 시도를 포함시켰습니다. 수정된 이메일은 사용자에게 발송되어 합법적인 출처에서 온 것처럼 보였습니다.

사용자 입장에서는 트레저의 지원 데스크에서 예상치 못한 이메일을 받게 됩니다. 트레저의 이메일 본문은 가짜 “지원 요청”을 논의하며, 제목에는 피싱 시도가 포함됩니다.

이러한 웹2 사기 시도는 하드웨어 지갑 고객을 유혹하여 모든 것을 잃게 할 수 있습니다.

작년, 트레저는 6만6000명의 사용자가 지원 라인에 연락했을 때 정보가 유출되었을 수 있다고 고객들에게 경고했습니다. 이는 고객들의 연락처 정보를 해커들이 불법 웹사이트에서 구매해서 기업을 가장해 접근할 수 있다는 얘기입니다.

해커는 트레저 사용자 데이터를 구매하고 HTML 코드를 사용하여 지원 이메일을 악용해야 하며, 이는 대규모 피싱을 가능하게 할 수 있습니다.

즉, 이 피싱 범죄자에 대한 명확한 단서는 없습니다. 그들은 트레저 자체를 침해하지 않았기 때문입니다. 다른 해커들이 사용자 데이터를 훔치고 HTML 취약점을 발견했으며, 이 모두가 판매되었습니다.

조사관들이 이러한 가짜 지원 요청을 추적할 수 있기를 바라지만, 이것이 효과가 있을지는 불분명합니다.

지난 몇 달 동안, 그다지 정교하지 않은 사회 공학 사기를 이용한 피싱 성공 사례가 늘어나고 있습니다. 트레저의 하드웨어 지갑은 매우 안전하지만, 피싱 공격은 사용자가 보호를 우회하도록 유도할 수 있습니다.

이러한 환경에서, 모든 사람은 사기를 방지하기 위해 경계해야 합니다.

비인크립토 웹사이트에 포함된 정보는 선의와 정보 제공의 목적을 위해 게시됩니다. 웹사이트 내 정보를 이용함에 따라 발생하는 책임은 전적으로 이용자에게 있습니다.

아울러, 일부 콘텐츠는 영어판 비인크립토 기사를 AI 번역한 기사입니다.