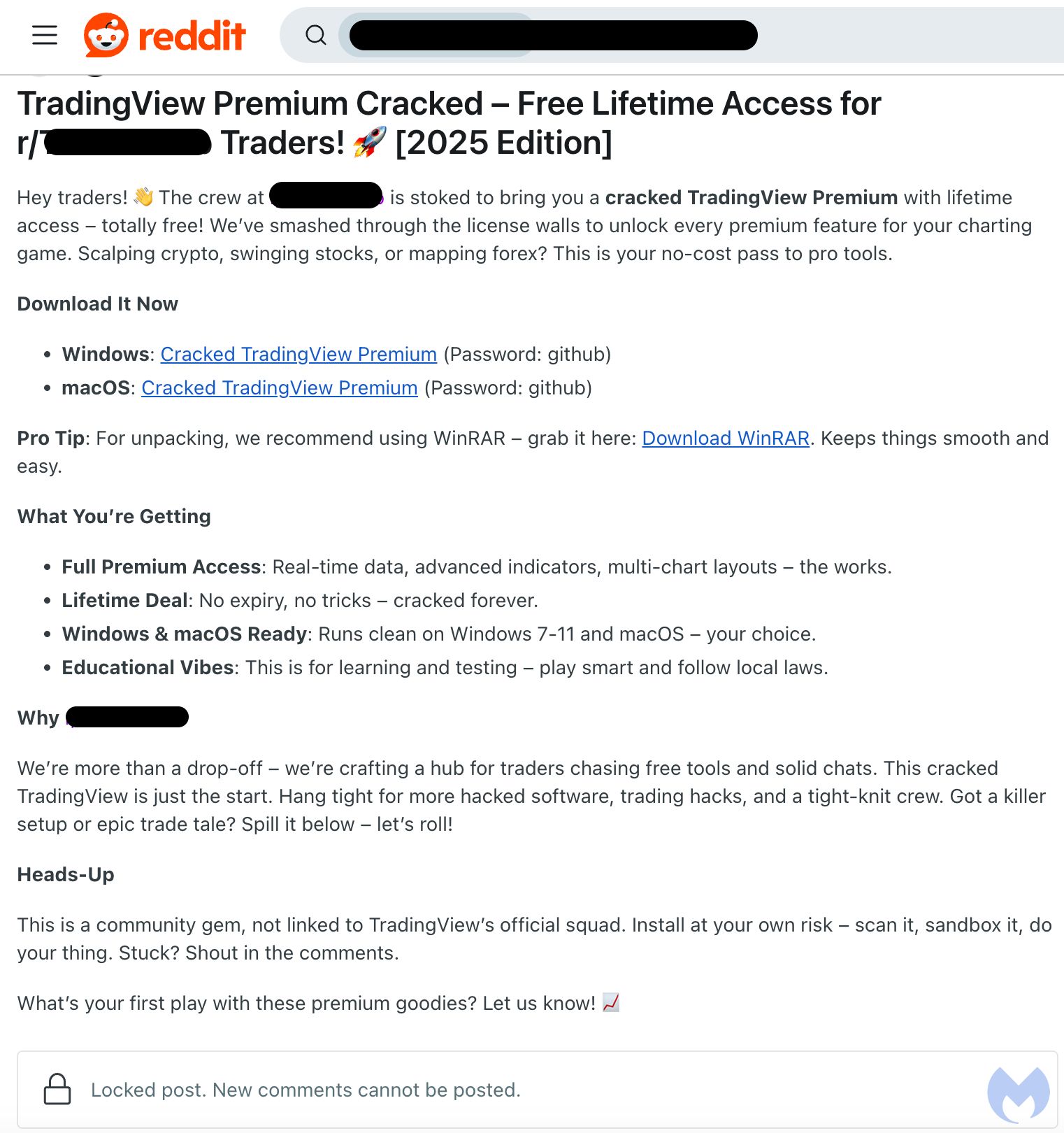

말웨어바이트에 따르면, 정교한 악성 소프트웨어 사기 캠페인이 암호화폐 거래자를 대상으로 하고 있습니다. 이 캠페인은 레딧 게시물을 통해 루마 스틸러와 아토믹 스틸러(AMOS) 정보 탈취 악성 소프트웨어를 배포하여 무료 프리미엄 도구에 대한 욕구를 악용합니다.

이 악성 소프트웨어는 인기 있는 거래 플랫폼 트레이딩뷰의 크랙 버전으로 가장하여 피해자의 암호화폐 지갑을 탈취하고 민감한 개인 데이터를 훔칩니다.

암호화폐 사기 경보, 크랙된 트레이딩뷰 악성코드 유포

사이버 보안 회사는 최신 블로그에서 사기꾼들이 암호화폐 중심의 서브레딧을 대상으로 하고 있으며 트레이딩뷰의 프리미엄 기능에 대한 사기성 무료 평생 접근을 제공하고 있다고 경고했습니다.

“우리는 현재 레딧 게시물을 통해 암호화폐 거래에 참여하는 사용자를 대상으로 배포되는 Mac 및 Windows 스틸러에 대해 경고를 받았습니다. 일반적인 유인책 중 하나는 인기 있는 거래 플랫폼 트레이딩뷰의 크랙 소프트웨어 버전입니다.”라고 블로그는 전했습니다.

“크랙” 버전—비용 없이 잠금 해제된 프리미엄 기능—의 약속은 의심하지 않는 사용자에게 매력적인 유인책으로 입증되었습니다. 그러나 이러한 불법 버전을 다운로드하는 것은 큰 대가를 치르게 됩니다.

“이 두 악성 소프트웨어 계열은 피해자의 개인 데이터를 약탈하고, 주로 암호화폐 지갑을 장악하여 배포자에게 상당한 이익을 안겨주었습니다.”라고 게시물은 덧붙였습니다.

특히, 말웨어바이트의 조사는 정교한 악성 소프트웨어 캠페인을 강조했습니다. 이 캠페인은 여러 층의 난독화, 구식 인프라, 사회 공학 전술을 사용하여 민감한 데이터를 훔칩니다.

두 다운로드 링크를 조사한 결과, 말웨어바이트는 파일이 관련 없는 의심스러운 웹사이트에 호스팅되어 있음을 발견했습니다. 또한, 이들은 이중 압축되고 비밀번호로 보호되어 있습니다. 이는 정품 소프트웨어가 아님을 나타냅니다.

Windows에서는 난독화된 BAT 파일을 통해 악성 소프트웨어가 전달됩니다. 그런 다음 악성 AutoIt 스크립트를 실행합니다. 또한, 조사에 따르면 이 악성 소프트웨어는 최근 러시아에서 등록된 서버와 통신합니다.

한편, 말웨어바이트는 macOS에서 AMOS의 변종으로, Mac 시스템을 대상으로 하는 정보 탈취 소프트웨어로 확인했습니다. 이 악성 소프트웨어는 가상 머신을 확인하여 탐지를 피하려고 하며, 가상 머신을 감지하면 종료합니다.

이 악성 소프트웨어는 브라우저 자격 증명, 암호화폐 지갑 정보, 개인 세부 정보를 포함한 민감한 사용자 데이터를 세이셸에 호스팅된 서버로 유출합니다.

“이 특정 계획에서 흥미로운 점은 원래 게시자가 얼마나 관여하는지입니다. 스레드를 통해 질문을 하거나 문제를 보고하는 사용자에게 ‘도움’을 주고 있습니다.”라고 조사는 밝혔습니다.

이 악성 소프트웨어 캠페인 외에도 다른 새로운 위협이 암호화폐 커뮤니티에 상당한 위험을 초래하고 있습니다. 예를 들어, 스캠 스니퍼는 해커들이 가짜 마이크로소프트 팀즈 사이트를 사용하여 암호화폐 사용자에게 악성 소프트웨어를 배포하고 있음을 밝혔습니다. 이는 데이터 유출, 자격 증명 도난, 세션 하이재킹, 지갑 탈취로 이어집니다.

이는 마이크로소프트가 StilachiRAT을 발견한 직후 발생했습니다. StilachiRAT은 암호화폐 사용자를 대상으로 하는 원격 액세스 트로이 목마입니다. StilachiRAT은 시스템 정보, 로그인 자격 증명, 디지털 지갑 데이터를 훔치며, 크롬의 20개 암호화폐 지갑 확장 프로그램을 집중적으로 노립니다.

한편, 카스퍼스키의 이전 보고서는 또 다른 우려스러운 추세를 밝혔습니다. 사이버 범죄자들이 유튜브 인플루언서를 허위 저작권 주장으로 협박하고 있습니다. 이 협박은 그들이 암호화폐 채굴 트로이 목마인 SilentCryptoMiner를 홍보하도록 강요하며, 암호화폐 커뮤니티가 직면한 보안 위험을 더욱 심화시킵니다.

비인크립토 웹사이트에 포함된 정보는 선의와 정보 제공의 목적을 위해 게시됩니다. 웹사이트 내 정보를 이용함에 따라 발생하는 책임은 전적으로 이용자에게 있습니다.

아울러, 일부 콘텐츠는 영어판 비인크립토 기사를 AI 번역한 기사입니다.